고정 헤더 영역

상세 컨텐츠

본문

SGI서울보증, 랜섬웨어 공격으로 핵심 시스템 장애 발생 … 대출보증·개통보증 등 업무 마비

□ 개요

2025년 7월 14일 새벽, 국내 보증보험사인 SGI서울보증이 랜섬웨어 공격을 받아 전산 시스템이 마비되는 사고가 발생했다. 이 사고로 인해 전세대출, 주택담보대출, 휴대폰 개통보증 등 생활 금융서비스에 중단 사태가 발생하였으며, 전국 지점에서는 수기 업무로 보증서 발급을 진행 중이다.

금융감독원 및 금융보안원은 사고 즉시 현장점검 및 조사에 착수하였으며, SGI서울보증은 피해 확산 방지를 위한 긴급 대응과 더불어, 백업 데이터를 활용한 복구 작업을 진행하고 있다.

현재까지 개인정보 유출은 확인되지 않았으나, 내부망 침해 가능성과 비인가 접근 우려로 인해 정보 유출 여부에 대한 조사가 진행 중이다. 또한, SGI는 ISMS 또는 ISMS-P 보안 인증을 받지 않은 상태에서 사고가 발생한 것으로 드러나, 보안 불감증 및 관리 소홀 문제에 대한 지적이 제기되고 있다.

□ 사고내용 요약

1. 회사명 : SGI서울보증(서울보증보험)

2. 사고유형 : 랜섬웨어 공격에 의한 전산 시스템 마비

3. 영향범위

- 전세대출, 주택담보대출 등 보증 업무 중단

- 휴대폰 개통보증, 공탁보증, 입찰보증 등 일시 중단

- 전국 지점에서 수기 업무 진행

4. 기타사항

- DR(재해복구) 시스템 일부 감염, 백업 데이터로 복구 중

- 현재까지 개인정보 유출 확인 없음

- 고객 피해 발생 시 전액 보상 방침 공표

□ 해킹경위 (확정된 사실 + 보안 분석 관점)

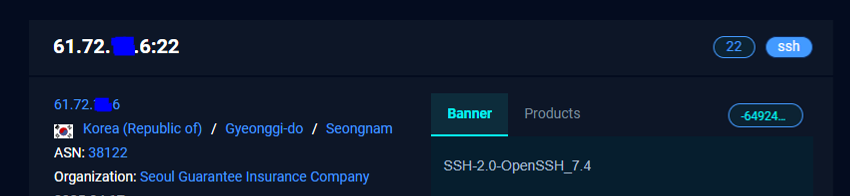

1. 외부 노출 VPN 장비 존재

- SGI서울보증의 내부망과 연계된 VPN 장비가 인터넷에 직접 연결된 상태에서 운영됨

- 해당 장비에서 SSH(22번 포트) 서비스가 외부에 개방되어 있었음

- 방화벽 또는 VPN 접근제어 정책에서 22번 포트 접근이 허용되어 있었고, 접근대상에 대한 IP 제한(Allow List)이 부재하거나 불충분

2. SSH 브루트포싱(Brute Force) 공격

- 공격자는 스캐닝 도구(Shodan, Censys 등) 또는 자체 스캔을 통해 외부에서 22번 포트 개방 상태를 식별

- 자동화된 크리덴셜 스터핑·사전 대입 공격(Dictionary Attack)을 통해 유효한 VPN 서버 계정 정보 획득

- 취약 비밀번호 정책(짧은 길이, 단순 패턴 등) 또는 재사용된 계정정보가 사용되었을 가능성 높음

3. 서버 장악 (Initial Access & Privilege Escalation)

- 획득한 계정으로 SSH 접속 후 VPN 서버 OS 내부로 진입

- 서버 내 취약한 서비스·패치 미적용·권한 설정 오류를 이용해 관리자 권한 획득

- 일부 경우, VPN 장비가 내부 AD 또는 내부 서버로 직접 터널링 가능 상태였을 수 있음

4. 레터럴 무브먼트(Lateral Movement)

- VPN 서버를 거점(Bridgehead)으로 삼아 내부망으로 이동

- 내부 네트워크에서 SMB, RDP, WMI 등 프로토콜을 이용하여 다른 서버·PC로 확산

- AD(Active Directory) 환경 내 도메인 관리자 권한 탈취 후 내부 전역 제어권 확보

5. 랜섬웨어 배포·실행

- 내부망의 주요 서버 및 파일 스토리지에 랜섬웨어 페이로드를 일괄 배포

- AD 그룹 정책(GPO) 또는 스크립트 자동 실행 기능을 활용해 대규모 동시 암호화 수행

- 데이터 암호화와 함께 일부 중요 데이터 외부 유출 가능성(이중 갈취 공격, Double Extortion) 존재

6. 사고 식별 및 대응

- 암호화로 인한 업무 중단 발생

- 일부 서버/PC에서 동일 시각 대규모 파일 변경·확장자 변환 로그 발생

- 침해 사실 확인 후 네트워크 차단, 시스템 격리, 포렌식 분석 착수(금융보안원 복호화키 확보 성공 및 서비스 정상 개시)

□ 해킹대응 타임라인

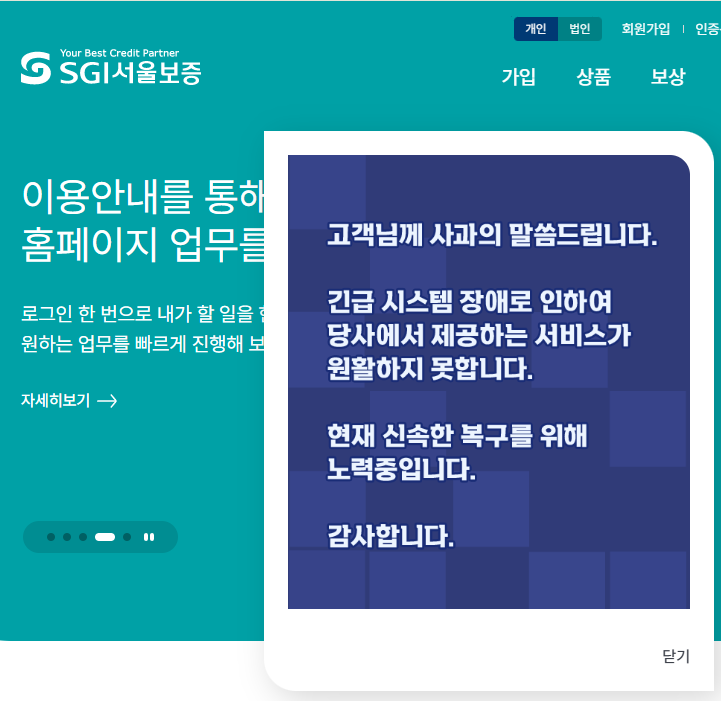

- 2025년 7월 14일 새벽 : SGI서울보증 전산 시스템에 랜섬웨어 감염 발생 → 주요 서비스 중단

- 2025년 7월 14일 오후 : 고객 대상 서비스 장애 공지, 일부 수기 발급 전환

- 2025년 7월 14~15일 : 금융보안원·금융감독원 합동 현장 점검 및 긴급 복구 지원

- 2025년 7월 15일 : 랜섬웨어 공격으로 인한 사고로 최종 확인

- 2025년 7월 15~16일 : 주요 업무에 대해 ‘선 실행 후 보증’ 방식으로 임시 대응

- 2025년 7월 17일 오전

· 금융보안원, 암호화 파일 복호화 키 확보 성공 → 랜섬머니 지불 없이 복구 결정

· 시스템 주요 기능 복구 완료 및 정상 서비스 단계적 재개

- 2025년 7월 17일 오후 : 피해 고객 대상 피해신고센터 공식 운영 개시

- 2025년 7월 18일 이후 : 개인정보 유출 징후는 발견되지 않음 (계속 모니터링 중)

- 2025년 7월 19일 : SGI가 ISMS 인증 미보유 상태였다는 사실 공개 → 금융당국 검사 가능성 언급

- 2025년 7월 20일~ : 백업 데이터 정합성 점검 및 내부망 보안체계 전반 재점검

- 2025년 7월 25일~ : 외부 전문가 참여 보안 진단 착수 및 전사 보안점검 진행

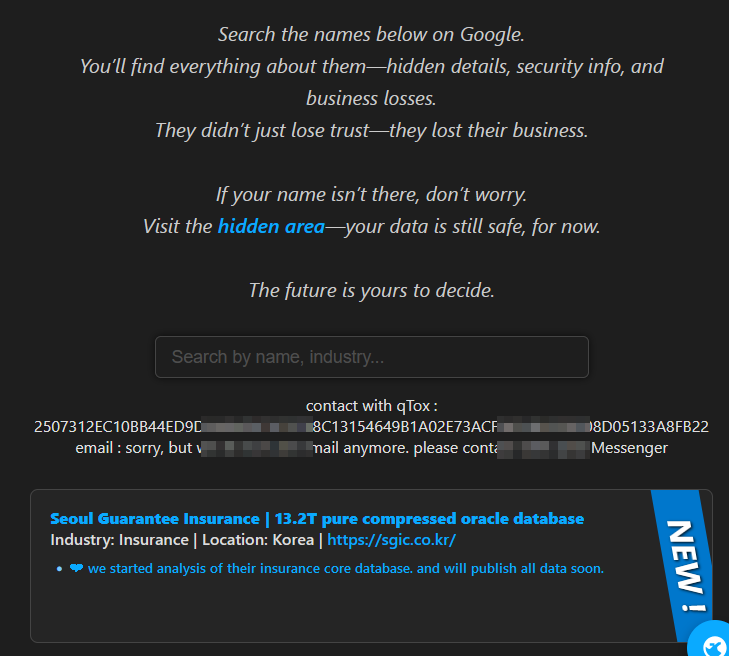

- 2025년 8월 5일 : 보안업체 Hackmanac 보도 통해 건라 해커 그룹이 13.2TB 데이터 탈취 주장 → SGI 측 “정보 유출 정황 없다”

- 2025년 8월 5일 : SGI서울보증 공식 발표, “금전·정보 유출 피해 사실 확인되지 않았다”고 재차 강조 ([turn0search6])

- 2025년 8월 5일 및 이후 : 다크웹상에 건라 그룹이 데이터 매물 게시 → 유출 여부 논란 지속

- 2025년 8월 중순 예정 : 금융당국, SGI 사례를 계기로 전 계열 금융기관 대상 모의해킹 및 보안 역량 점검 계획 발표

□ 고객사과 공지

□ 침투 예상 시나리오

1. 외부 진입 단계

1) 공격 표적 탐색

- 공격자가 Shodan, Censys, Masscan 등을 통해 SGI서울보증의 VPN 장비(SecuwaySSL U V2.0) 식별

- 관리용 SSH(22번) 포트가 외부에 노출되어 있음 확인

2) Brute Force / Credential Stuffing

- 무작위 대입 공격 또는 이전 유출 계정정보 재사용 시도로 VPN 장비 관리자 계정 인증 성공

- 관리자 권한으로 VPN 장비 OS 쉘 접근 획득

2. 내부망 관문 확보

1) VPN 장비 내부 구조 파악

- VPN 장비에서 설정 파일(예: /etc/ 내부, DB, 설정백업 파일)을 열람

- 여기서 VPN 접속 프로필, 내부망 라우팅 정보, 정책 설정(IP 범위, 서브넷, VLAN 정보) 획득

- 일부 SSL VPN 장비는 연결 사용자 계정 목록·암호 해시·인증서 파일을 저장하고 있어 이를 추출

2) 내부망 스캐닝

- VPN 장비에서 nmap, masscan 등 기본 스캐너 또는 내장 네트워크 유틸리티를 이용해 내부 대역대(IP Range) 식별

- 포트 3389(RDP), 445(SMB), 1433(MSSQL) 등 주요 서비스 포트 개방 여부 파악

3. 내부 서버 접근

1) 내부 서버 계정정보 확보

- VPN 장비에 저장된 사용자 인증 캐시/키/패스워드 해시 사용

- 관리자가 VPN 장비와 내부 서버에 동일 ID/PW를 쓰는 경우, 그대로 재사용

- 또는, VPN 장비에서 추출한 인증서(.pfx 등)·키 파일을 내부 서버 접속에 활용

- VPN 장비에 접근하는 관리 PC/계정이 동일망에 있는 경우, ARP 스푸핑이나 세션 하이재킹을 통해 인증 토큰/쿠키 탈취

2) 내부 서버 1차 침입

- 획득한 계정/키로 첫 번째 내부 서버에 SSH/RDP 접속 성공

- 내부 서버가 패치 미적용 상태라면, 취약점(예: SMBv1 EternalBlue, RDP BlueKeep, Tomcat 취약 버전 등)을 통해 권한 상승

4. 레터럴 무브먼트 (수평 이동)

1) AD 환경 장악

- 첫 침투 서버에서 도메인 가입 여부 확인 → AD 환경이면 Mimikatz 등으로 도메인 관리자 해시 덤프

- 내부 파일서버, DB 서버, 메일 서버 등으로 접근 범위 확대

2) 관리자 권한으로 전역 제어

- AD GPO를 이용해 스크립트/랜섬웨어 페이로드를 전사 PC·서버에 배포

- 서버 간 네트워크 공유 자원에 직접 페이로드 투입

5. 최종 단계

1) 랜섬웨어 실행 & 데이터 유출

- 주요 서버 및 NAS 암호화, 일부 민감 데이터는 외부로 전송(이중 갈취)

- 암호화 완료 후 랜섬 노트 배포, 복호화 키 대가 요구.전문가 관점)

□ 대응내역

- 내부망 및 시스템 감염범위 파악 및 백업자료 통한 복구작업 진행 중

- 전세대출, 휴대폰 보증 등 ‘선 실행 후 보증’ 방식으로 금융소비자 피해 최소화 조치

- 전국 지점·출장소에서 수기 보증서 발급 및 고객 민원 대응 집중

- 피해 확인 시 고객 및 기업 대상 전액 보상 예정

- 사고 이후 금융감독원의 검사 및 과징금 등 제재 전망

□ 관련기사(출처)

- 랜섬웨어 공격받은 SGI서울보증, 복구 길어진다 - 전자신문

- SGI서울보증, 랜섬웨어에 이틀째 대출업무 차질…금융당국 제재 '불가피' - 뉴스1

- SGI서울보증, '전산 장애' 복구 길어져…"피해금액 전액 보상" - 뉴시스

- [단독]'연 350조 보증' SGI서울보증, 보안 인증도 안 받았다 - 이데일리

감사합니다.

'사이버위협분석 > 해킹 및 개인정보 유출사고 동향' 카테고리의 다른 글

| [청주랜드] 어린이체험관 홈페이지 해킹으로 6만여 건 개인정보 유출_2025년 07월 (1) | 2025.07.17 |

|---|---|

| [일상건강] 쇼핑몰 시스템 비정상 접근으로 고객정보 유출_2025년 07월 (2) | 2025.07.15 |

| [잡코리아 · 알바몬] 다크웹에 15만건 개인정보 유출 정황_2025년 07월 (0) | 2025.07.12 |

| [과기정통부] SK텔레콤 침해사고 최종 조사결과 발표 (0) | 2025.07.04 |

| [루이비통] 시스템 불법 접근으로 고객 개인정보 유출_2025년 07월 (3) | 2025.07.04 |