고정 헤더 영역

상세 컨텐츠

본문

진학사 채용 플랫폼 ‘캐치(CATCH)’에서 해킹 공격으로 회원 개인정보 일부가 유출된 정황이 확인되었으며, 수백만 구직자 대상 2차 피해 우려가 제기되고 있음.

□ 개요

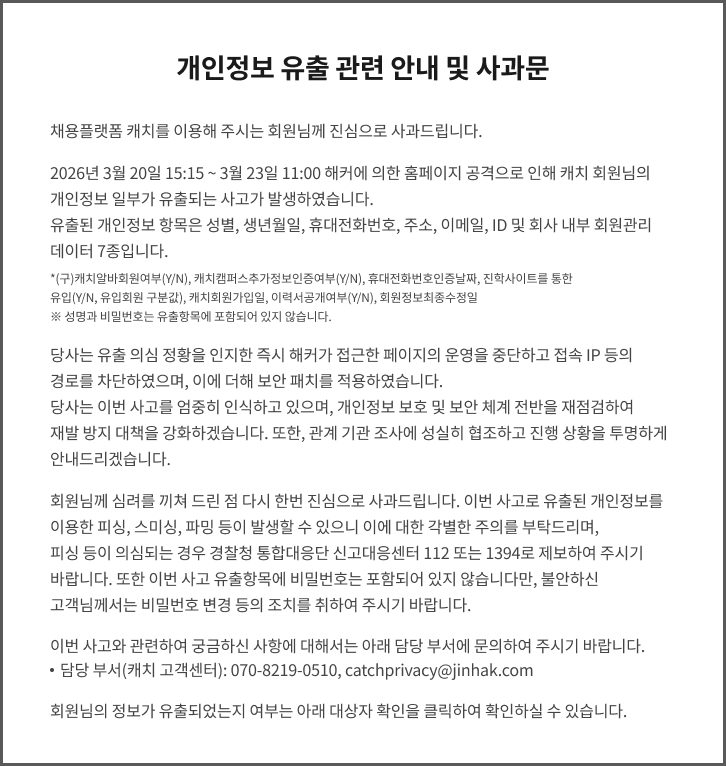

2026년 3월 20일부터 3월 23일까지 진학사가 운영하는 채용 플랫폼 ‘캐치’에서 해커에 의한 홈페이지 공격이 발생하였다. 해당 공격으로 회원 개인정보 일부가 유출된 정황이 확인되었으며, 회사는 이를 인지 후 즉시 차단 및 보안 조치를 수행하였다. 정확한 유출 규모는 공개되지 않았으나, 플랫폼 특성상 다수 구직자가 영향을 받을 가능성이 존재한다.

□ 사고내용 요약

1. 회사명 : 진학사 (채용 플랫폼 ‘캐치’)

2. 사고유형 : 홈페이지 해킹에 따른 개인정보 유출

3. 유출규모 : 미확정 (수백만 회원 중 일부 추정)

4. 유출항목

- 성별

- 생년월일

- 휴대전화번호

- 주소

- 이메일

- 아이디(ID)

- 내부 회원관리 데이터(가입일, 인증여부, 이력서 공개여부 등 포함)

5. 특이사항

- 비밀번호 및 성명은 유출되지 않은 것으로 공지

- 이력서 등 추가 민감정보 유출 여부는 확인 중

- 구직자 대상 플랫폼으로 2차 피해(피싱/스미싱) 위험 높음

□ 사고대응 타임라인

- 2026년 03월 20일 15시 15분 : 해킹 공격 발생 시작

- 2026년 03월 23일 11시 : 공격 종료

- 2026년 03월 24일

. 개인정보 유출 공지 및 사과문 발표

. 이용자 대상 문자 안내

. 관계기관 신고 및 조사 협조 진행

□ 개인정보 유출 관련 홈페이지 안내

□ 대응내역

- 공격 발생 페이지 즉시 차단

- 공격 IP 및 접근 경로 차단

- 보안 패치 적용

- 관계기관 신고 및 조사 협조

- 사용자 대상 2차 피해 주의 안내

□ 재발방지대책(권고사항)

1. 기술적 조치

- 웹 취약점 점검 및 WAF 정책 강화

- 계정정보 및 개인정보 접근 통제 강화

- 이상행위 탐지(UEBA/EDR 연계) 고도화

- DB 접근 로그 및 개인정보 조회 모니터링 강화

2. 관리적 조치

- 개인정보 최소 수집 및 보관 정책 재정비

- 침해사고 대응 프로세스 고도화 및 훈련

- 외부 모의해킹 및 정기 취약점 진단 수행

- 이용자 대상 피싱/스미싱 대응 안내 강화

□ 관련기사(출처)

- 진학사 채용 플랫폼 '캐치', 해킹으로 회원 개인정보 유출… "수백만 구직자 피해 우려" - 조선비즈

- 취업 준비하다 개인정보 털렸네…진학사 '캐치', 해킹에 회원정보 유출 - 디지털데일리

감사합니다.

'사이버위협분석 > 해킹 및 개인정보 유출사고 동향' 카테고리의 다른 글

| [비즈니스피플] 채용 플랫폼 해킹으로 개인정보 유출 정황_2026년 03월 (0) | 2026.04.01 |

|---|---|

| [배달의민족] 외주 상담사 내부정보 무단조회로 개인정보 악용 정황_2026년 03월 (1) | 2026.04.01 |

| [리드코프] 자회사 앤알캐피탈대부 해킹으로 고객 신용정보 유출 정황_2026년 03월 (0) | 2026.03.23 |

| [서울대학교병원] 산모 1만6천명 의료정보 이메일 오발송 유출 정황_2026년 03월 (0) | 2026.03.23 |

| [비트리필(Bitrefill)] 북한 연계 해킹 조직 침투 정황…고객 데이터 1.85만건 접근 및 자산 유출_2026년 03월 (0) | 2026.03.18 |