고정 헤더 영역

상세 컨텐츠

본문

웹 애플리케이션 취약점 및 웹쉘 설치 통한 침투…회원 약 297만명 개인정보 유출, 그 중 28만명은 카드번호·유효기간·CVC 포함

□ 개요

2025년 9월 18일, 롯데카드는 온라인 결제 서버 해킹 사고로 인해 회원 약 960만명 중 297만명의 개인정보가 외부로 유출된 사실을 발표했다. 유출된 데이터는 약 200GB 규모로, 최초 보고된 1.7GB보다 대폭 확대되었다. 특히 약 28만명은 카드번호·유효기간·CVC 등 부정거래 위험이 큰 핵심정보까지 노출된 것으로 확인되었다. 롯데카드는 고객 전액 보상 방침을 발표했으며, 금융당국은 합동조사와 징벌적 제재 검토에 착수했다.

* 웹쉘(Webshell) : 웹 서버에 업로드하여 원격으로 명령을 실행할 수 있도록 하는 악성 스크립트

□ 사고내용 요약

1. 회사명 : 롯데카드

2. 사고유형 : 웹 애플리케이션 취약점(CVE-2017-10271) 악용 → 웹쉘 업로드 → 내부 자료 유출

3. 개인정보 유출규모 : 약 200GB, 회원 약 297만명 (그 중 28만명은 카드번호·유효기간·CVC 포함)

4. 유출항목

- 일반회원 정보 : CI, 주민등록번호, 내부식별번호, 간편결제 서비스 정보

- 카드정보 : 카드번호·유효기간·CVC(약 28만명)

- 성명은 유출되지 않았음 (회사 발표)

5. 특이사항

- 최초 추정 1.7GB → 조사 결과 200GB로 확대

- ISMS-P 인증 획득(2025년 8월 12일) 직후 발생(인증기관 : 금융보안원)

- 금융당국 징벌적 과징금·형사 책임 가능성 언급

□ 개인정보 유출대응 타임라인

- 2025년 8월 14일 : 온라인 결제 서버 해킹 발생, 일부 파일 외부 반출 정황 확인

- 2025년 8월 15일 : 추가 해킹 시도 있었으나 파일 반출 실패

- 2025년 8월 26일 : 서버 점검 중 악성코드 감염 및 웹쉘 발견

→ 3개 서버, 2종 악성코드·5종 웹쉘 삭제 완료

- 2025년 8월 31일 : 온라인 결제 서버에서 약 1.7GB 자료 유출 시도 흔적 포착

- 2025년 9월 1일 : 롯데카드, 금융감독원에 해킹 사실 신고

→ 고객정보 유출 여부 및 침해 경위 정밀 조사 중

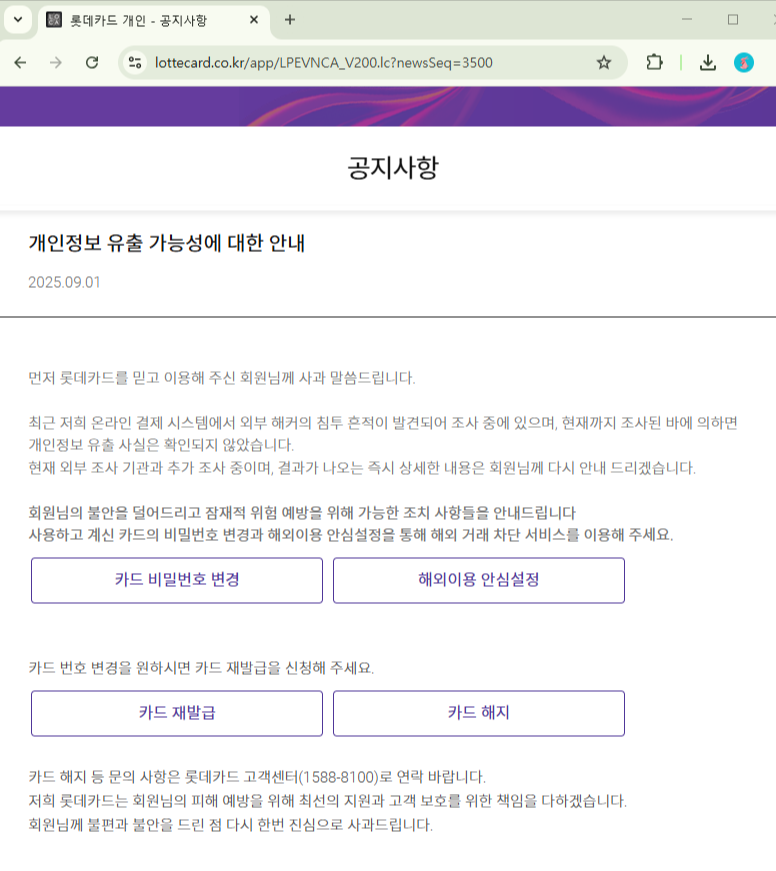

- 2025년 9월 1일 : 잠재적 위험 예방을 위한 조치사항 공지

→ [개인정보 유출 가능성에 대한 안내 페이지] 게시

· 카드비밀번호 변경 (09/02 기능 추가)

· 해외이용 안심설정 (09/02 기능 추가)

· 카드 재발급 신청 (09/02 기능 추가)

· 카드 해지 (09/03 기능 추가)

- 2025년 9월 2일 : 금융감독원·금융보안원 합동 현장 조사 착수

→ 고객 피해 방지 및 보상 대책 논의

- 2025년 9월 2일 : 금융감독원 비상대응체계 가동, 임원회의 당부사항 발표

→ 소비자 피해 예방을 최우선으로 대응 지시

→ 전용 콜센터 운영, 이상 금융거래 모니터링 강화

→ 카드 부정사용 발생 시 피해액 전액 보상 절차 마련

→ 소비자 희망 시 카드 해지·재발급 절차 별도 안내

→ 금융회사 CEO 책임하에 자체 보안체계 전면 재점검 당부

- 2025년 9월 3일 : 언론·보안업계, 초동 대응 지연 및 신고 시점 문제 지적

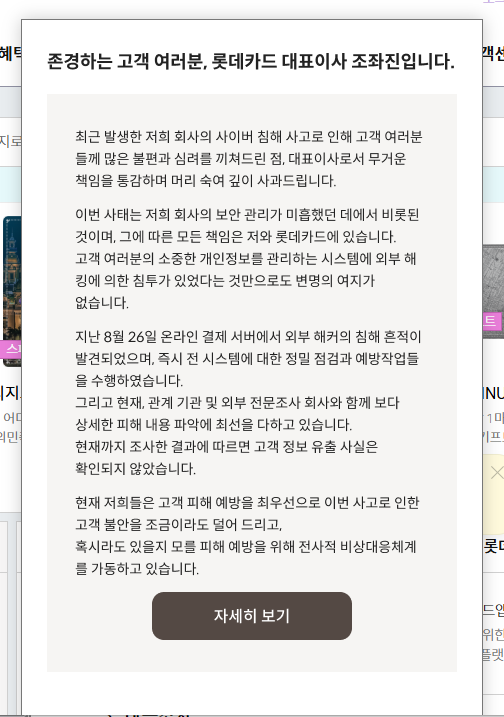

- 2025년 9월 4일 : 조좌진 대표 공식 사과문 게시

→ 고객 피해 발생 시 전액 보상 약속

→ 고객센터 ARS 신설, 상담시간 연장(22시), 앱/홈페이지 간편 절차 제공

- 2025년 9월 6일 : 금융당국 비상대응체계 유지, 합동 조사 지속

→ 웹로직 취약점 악용 웹쉘 공격 및 약 1.7GB 추가 유출 정황 확인

→ 금융권 전반 보안체계 강화 움직임 확산

- 2025년 9월 18일 : 최종 발표 — 유출 규모 200GB, 회원 297만명·카드정보 28만명 포함 확인

□ 홈페이지 개인정보 유출 사과 공지

# 개인정보가 유출되지 않은 경우

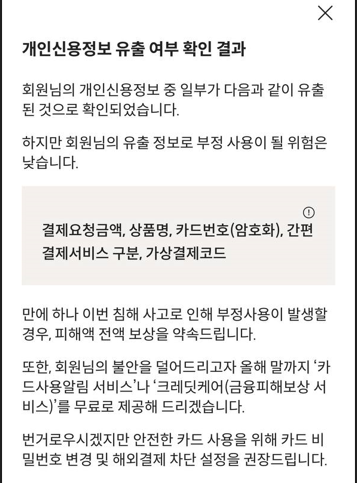

# 개인정보가 유출된 경우 - 1

# 개인정보가 유출된 경우 - 2

□ 대응내역

- 취약 서버 차단 및 악성코드·웹쉘 삭제

- 침해 탐지 범위 그룹사 전반으로 확대 조사

- 금융감독원·금융보안원 합동 조사 협조

- 고객 피해 예방 차원의 모니터링 강화

□ 재발방지대책(권고사항)

1. 기술적 조치

- Oracle WebLogic 등 외부 서비스 최신 보안 패치 즉시 적용

- WAF(Web Application Firewall) 정책 강화 및 가상 패치 적용

- 내부 서버 무결성 검증 및 EDR/XDR 통한 위협 헌팅 상시화

- 웹쉘 탐지·차단 솔루션 적용

2. 관리적 조치

- 침해사고 발생 시 72시간 내 보고·통지 체계 준수

- 외주·협력사 개발 코드 포함 전수 보안 점검

- 카드사 전사 취약점 관리 체계 강화 및 정기 모의해킹 수행

- 고객 대상 보안 경고 및 모니터링 서비스 강화

□ Oracle WebLogic 제품 취약점 정보

□ 취약점 설명

- Oracle WebLogic Server의 WLS Security 구성 요소에서 입력값 검증 미흡으로 발생하는 원격 코드 실행 취약점(CVE-2017-10271)[3]

□ 영향받는 제품

1. 취약한 버전(영향버전)

- 10.3.6.0.0

- 12.1.3.0.0

- 12.2.1.1.0

- 12.2.1.2.0

2. 취약하지 않은 버전

- 12.2.1.3.0 이상

□ 해결 방안

- 하단의 참고사이트를 확인하여 즉시 최신 버전으로 업데이트 수행 [1][2]

□ 참고사이트

[1] https://www.oracle.com/security-alerts/cpuoct2017.html

[2] https://docs.oracle.com/en/middleware/fusion-middleware/weblogic-server/

[3] https://nvd.nist.gov/vuln/detail/CVE-2017-10271

□ 해킹 기술 분석 (CVE-2017-10271 & 웹쉘 업로드)

1. CVE-2017-10271 취약점

- Oracle WebLogic WLS Security 하위 구성 요소의 SOAP 요청 처리 과정에서 발생하는 원격 코드 실행 취약점

- 공격자가 특수 제작된 SOAP/XML 페이로드를 전송 → 서버에서 임의 코드 실행 가능

- 인증 불필요, 외부에서 직접 공격 가능 → 대규모 익스플로잇 대상

2. 공격 단계

- 공격자가 WebLogic 서버에 취약한 SOAP 요청 전송

- 원격 코드 실행 → 악성코드 설치

- 웹쉘 업로드 : JSP 기반 웹쉘 파일 삽입 → 원격 명령 실행

- 내부 서버 자료 접근 및 외부 전송 (약 1.7GB 유출)

3. 웹쉘(WebShell) 특징

- JSP/PHP/ASP 등 스크립트 기반, 원격 명령·파일 업로드·DB 쿼리 가능

- 탐지 회피 위해 정상 페이지로 위장

- 롯데카드 사례에서는 최소 5종 발견 → 공격자가 다중 백도어 확보 시도

4. 보안 권고

- WebLogic 10.3.6, 12.1.3 등 구버전 즉시 업그레이드

- SOAP/XML 입력 검증 강화 및 불필요 서비스 비활성화

- 서버 무결성 점검 및 웹 로그 이상 탐지 강화

□ 관련기사(출처)

- [단독] '롯데카드' 해킹…보안 업계 "역대급 침해 사고" - JTBC

- 롯데카드 해킹 사고 발생…"현재까진 고객 정보 유출 정황 없어" - 중앙일보

- "정보 유출 흔적" 또 털렸나…'960만 회원' 롯데카드 발칵 - SBS뉴스

- [단독] 롯데카드 온라인 결제 시스템 해킹 시도 포착…웹쉘 업로드 통한 내부자료 1.7GB 유출 정황 - 데일리시큐

감사합니다.

'사이버위협분석 > 해킹 및 개인정보 유출사고 동향' 카테고리의 다른 글

| [삼화콘덴서공업] 해킹 조직 ‘건라(Gunra)’에 내부 회계·재무자료 114GB 유출 정황_2025년 09월 (1) | 2025.09.03 |

|---|---|

| [넥슨/블루아카이브] CDN 환경설정 위·변조 해킹으로 콘텐츠 비정상 노출_2025년 08월 (3) | 2025.09.02 |

| [환경부 한강유역환경청] 민원 청원서 개인정보 2,274건 사업자(북산환경)로 유출_2025년 08월 (0) | 2025.08.27 |

| [구글] 세일즈포스 보이스피싱 해킹으로 광고 고객 250만명 정보 유출_2025년 08월 (1) | 2025.08.22 |

| [SFA] 랜섬웨어 조직 ‘언더그라운드’ 공격으로 내부 자료 2.3TB 유출_2025년 08월 (1) | 2025.08.22 |